Blog by Corentin

Administration

CyberSecurity Event Recovery : Plan, Communicate and Improve

Abstract - This post is based on the Guide for Cybersecurity Event Recovery, published in December 2016 by the National Institute of Standard Technologies, stating how to develop a recovery plan before a cyber-event. Planning enables organizations to explore system dependencies and crisis scenarios and to prepare a customized playbook. Statements in this post can be discuss in the comments at the bottom of this page.

[TUTO] Owasp : Hijack a session

Notre première mission est une Session Hijack sur la plateforme vulnérable Owasp. Description de la stratégie: Notre stratégie sera d’utiliser le bruteforce afin de pouvoir voler les identifiants de l’utilisateur via les cookies en transit sur le réseau.

Erupsis.com : une expérience, une aventure, une fin

Il y a plus d’un an maintenant, en janvier 2014, j’ai conçu un site d’actulité sur l’e-sport et plus particulièrement League of Legends et DotA2. A la fois, une source d’actualité, une base de donnée répertoriant les divers héros des jeux, et une communauté, Erupsis était un projet ambitieux. Peut être trop…

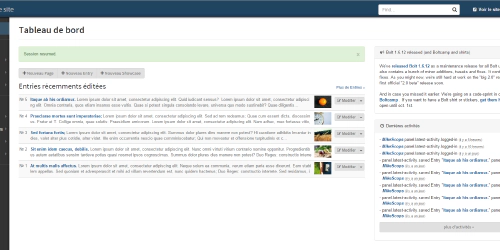

Quelques images du nouveau backend de Bolt 2.0

Je vous ai parlé dans un précédent post de la sortie de la beta du nouveau Bolt à l’issue du Boltcamp. La version “Bolt Camp” est téléchargeable sur la page des distributions de Bolt.

![[TUTO] Owasp : Hijack a session](/entry/tuto-owasp-hijack-a-session/featured_hu_3b94c2ceee41c06.webp)